Controle de Acesso: O Que É, Como Funciona e Onde Comprar os Melhores Modelos

Por: Edimilson Santos

Controle de Acesso é a tecnologia que grandes empresas usam para garantir segurança e restringir a entrada a áreas sensíveis.

Neste artigo, você vai entender como esse sistema funciona e descobrir onde encontrar os melhores modelos do mercado.

Confira os modelos mais vendidos de Controle de Acesso e garanta mais segurança para sua casa ou empresa.

🔎 Ver Modelos na AmazonO que é Controle de Acesso?

Já parou para pensar em como as empresas conseguem garantir que só as pessoas certas tenham acesso às informações mais sensíveis?

Pois é, o segredo está no Controle de Acesso. Trata-se de um conjunto de práticas e tecnologias que asseguram que apenas os usuários autorizados possam acessar determinados recursos ou informações.

Vamos dar uma olhada em como isso funciona e por que é tão essencial no mundo digital de hoje.

Importância do Controle de Acesso

O Controle de Acesso é fundamental para proteger dados confidenciais e garantir a segurança da informação.

Imagina um escritório onde qualquer um pode entrar e mexer em documentos importantes.

Sem um sistema de controle, a segurança estaria em risco. Da mesma forma, no ambiente digital, é crucial ter mecanismos que limitem o acesso a dados sensíveis.

Tipos de Controle de Acesso

Existem diferentes tipos de Controle de Acesso, cada um com suas características e aplicações específicas. Aqui estão alguns dos mais comuns:

- Controle de Acesso Físico: Restringe o acesso a locais físicos, como edifícios ou salas, usando cartões de acesso ou biometria.

- Controle de Acesso Lógico: Protege sistemas e dados digitais, exigindo autenticação, como senhas ou tokens de segurança.

- Controle de Acesso Baseado em Função (RBAC): Concede permissões com base nas funções dos usuários dentro de uma organização.

Esses sistemas não apenas protegem informações, mas também ajudam a manter a integridade e a confidencialidade dos dados.

Ao implementar um Controle de Acesso eficaz, você pode garantir que sua organização esteja protegida contra ameaças internas e externas.

Como funciona o controle de acesso eletrônico?

Agora que você já sacou a importância do Controle de Acesso, é hora de se aprofundar nos mecanismos que fazem esse sistema ser tão eficiente.

O controle de acesso eletrônico é uma solução moderna que une tecnologia e segurança para proteger tanto informações quanto locais físicos. Mas, afinal, como ele opera?

Componentes do Controle de Acesso Eletrônico

O controle de acesso eletrônico é formado por vários elementos que trabalham em conjunto para garantir a segurança. Aqui estão os principais componentes:

- Credenciais: São os meios pelos quais um usuário se identifica, como cartões magnéticos, biometria ou senhas. Cada credencial é única e está associada a um usuário específico.

- Leitores: Dispositivos que verificam as credenciais. Eles podem ser leitores de cartão, scanners de impressão digital ou câmeras de reconhecimento facial.

- Controladores: O cérebro do sistema, que decide se o acesso deve ser concedido ou negado com base nas informações recebidas dos leitores.

- Software de Gerenciamento: Permite a administração do sistema, como adicionar ou remover usuários e monitorar tentativas de acesso.

Funcionamento do Sistema

O processo de controle de acesso eletrônico começa quando um usuário apresenta sua credencial a um leitor.

O leitor transmite as informações para o controlador, que verifica se o usuário tem permissão para acessar o recurso solicitado.

Se autorizado, o controlador envia um sinal para destravar a porta ou liberar o acesso ao sistema.

Esse método não só melhora a segurança, mas também oferece flexibilidade. Por exemplo, você pode definir horários específicos em que o acesso é permitido ou restringir o acesso a determinadas áreas com base nas funções dos usuários.

Isso é especialmente útil em ambientes corporativos, onde diferentes níveis de controle de acesso são necessários.

Com a tecnologia avançando rapidamente, o controle de acesso eletrônico continua a evoluir, incorporando novas funcionalidades e se adaptando às necessidades de segurança modernas.

Ao entender como esses sistemas funcionam, você pode tomar decisões informadas sobre como proteger melhor suas informações e instalações.

Por que utilizar um sistema de controle de acesso?

Entender a relevância do Controle de Acesso é só o começo. Implementar um sistema eficiente pode revolucionar a segurança da tua organização, assegurando que apenas as pessoas certas tenham acesso aos recursos adequados.

Mas, afinal, por que tu deverias considerar a adoção de um sistema de controle de acesso?

Vantagens de um Sistema de Controle de Acesso

Um sistema de controle de acesso traz uma série de benefícios que vão além da simples proteção de dados. Aqui estão algumas das principais vantagens:

- Segurança Aprimorada: Ao limitar o acesso a informações e áreas sensíveis, tu reduzes significativamente o risco de violações de segurança.

- Monitoramento e Relatórios: Esses sistemas permitem rastrear quem acessou o quê e quando, facilitando auditorias e investigações.

- Flexibilidade e Escalabilidade: À medida que tua organização cresce, o sistema pode ser facilmente ajustado para acomodar novos usuários e áreas de acesso.

- Eficiência Operacional: Automatizar o controle de acesso reduz a necessidade de intervenção manual, economizando tempo e recursos.

Exemplos Práticos de Uso

Imagina uma empresa de tecnologia que precisa proteger suas inovações.

Com um sistema de controle de acesso, ela pode garantir que apenas engenheiros autorizados tenham acesso ao laboratório de pesquisa.

Da mesma forma, em um hospital, o controle de acesso pode ser configurado para permitir que apenas médicos e enfermeiros entrem em áreas críticas, como salas de cirurgia.

Esses exemplos mostram como o Controle de Acesso não apenas protege informações, mas também otimiza operações, garantindo que os recursos sejam utilizados de forma eficiente.

Ao adotar um sistema de controle de acesso, tu estás investindo na segurança e na eficiência da tua organização, criando um ambiente mais seguro e produtivo para todos.

Formas de identificação em sistemas de controle de acesso

Entender as vantagens de um sistema de controle de acesso é essencial, mas como você pode saber quem deve ter acesso a certos recursos?

A resposta está nas formas de identificação usadas nesses sistemas. Elas são vitais para garantir que apenas as pessoas certas acessem os locais e informações desejados.

Métodos de Identificação Comuns

Os sistemas de controle de acesso utilizam várias formas de identificação para verificar a identidade dos usuários. Aqui estão alguns dos mais comuns:

- Senhas e PINs: São as formas mais tradicionais de identificação. Embora sejam fáceis de implementar, exigem que os usuários se lembrem de suas credenciais, o que pode ser um ponto fraco em termos de segurança.

- Cartões de Acesso: Utilizam tecnologia de proximidade ou magnética para identificar usuários. Eles são práticos e podem ser facilmente desativados em caso de perda ou roubo.

- Biometria: Inclui impressões digitais, reconhecimento facial e leitura de íris. Esses métodos são altamente seguros, pois são únicos para cada indivíduo e difíceis de falsificar.

Escolhendo o Método Certo

A escolha do método de identificação depende das necessidades específicas da tua organização.

Se a segurança for a prioridade máxima, a biometria pode ser a melhor opção.

No entanto, se a facilidade de uso for mais importante, cartões de acesso ou senhas podem ser mais adequados. Considere também a infraestrutura existente e o orçamento disponível ao tomar essa decisão.

Além disso, muitos sistemas modernos de controle de acesso permitem a combinação de diferentes métodos de identificação, aumentando a segurança.

Por exemplo, você pode exigir que um usuário insira um PIN e, em seguida, passe um cartão de acesso. Essa abordagem, conhecida como autenticação multifator, adiciona uma camada extra de proteção.

Ao entender as diferentes formas de identificação, você pode implementar um sistema de controle de acesso que não apenas protege suas informações, mas também se adapta às necessidades específicas da sua organização.

Isso garante que o acesso seja concedido de forma segura e eficiente, mantendo a integridade e a confidencialidade dos seus dados.

Ambientes de aplicação para controle de acesso

Entender como as formas de identificação se encaixam nos ambientes de aplicação é essencial, mas como esses métodos são implementados para garantir um controle de acesso eficaz?

Vamos dar uma olhada em como esses ambientes são configurados para assegurar que o acesso seja tanto seguro quanto eficiente.

Configuração de Ambientes de Aplicação

Os ambientes de aplicação para controle de acesso são projetados para gerenciar e monitorar quem pode acessar quais recursos dentro de uma organização.

Eles são cruciais para garantir que as políticas de segurança sejam seguidas de maneira consistente. Mas como esses ambientes são configurados?

- Definição de Políticas de Acesso: O primeiro passo é estabelecer políticas claras que definam quem tem permissão para acessar determinados recursos. Isso pode incluir restrições baseadas em horário, localização ou função do usuário.

- Integração com Sistemas Existentes: Os ambientes de aplicação devem ser integrados aos sistemas de TI já existentes, como diretórios de usuários e sistemas de autenticação, para garantir uma gestão de acesso coesa.

- Monitoramento Contínuo: É essencial monitorar continuamente o acesso aos recursos para identificar e responder rapidamente a qualquer atividade suspeita. Isso pode ser feito através de logs de acesso e alertas em tempo real.

Benefícios de um Ambiente Bem Configurado

Um ambiente de aplicação bem configurado oferece vários benefícios. Ele não apenas melhora a segurança, mas também aumenta a eficiência operacional.

Por exemplo, ao automatizar o processo de concessão de acesso, você reduz a carga de trabalho manual e minimiza erros humanos.

Além disso, um sistema bem configurado pode fornecer insights valiosos sobre o uso dos recursos, ajudando a identificar áreas de melhoria e otimização.

Isso é especialmente importante em grandes organizações, onde o gerenciamento de controle de acesso pode se tornar complexo.

Ao entender como configurar e gerenciar ambientes de aplicação para controle de acesso, você pode garantir que sua organização esteja protegida contra ameaças e que os recursos sejam utilizados de forma eficiente.

Isso não apenas protege suas informações, mas também contribui para um ambiente de trabalho mais seguro e produtivo.

Oferta Exclusiva para o Leitor

Aproveite nossa parceria com a principal loja de segurança do Brasil e adquira seu sistema de controle de acesso com descontos imperdíveis. Invista em qualidade, segurança e economia!

Confira AgoraPrincipais Fornecedores de Controle de Acesso

Existem várias empresas especializadas em sistemas de controle de acesso, cada uma oferecendo soluções únicas.

Aqui estão alguns dos principais fornecedores que você deve considerar:

- HID Global: Conhecida por suas soluções inovadoras, a HID Global oferece uma ampla gama de produtos, desde cartões de acesso até sistemas biométricos avançados.

- Honeywell: Oferece sistemas integrados que combinam controle de acesso com outras soluções de segurança, como vigilância por vídeo e alarmes.

- Bosch Security Systems: Fornece soluções robustas e escaláveis, ideais para grandes organizações que precisam de um controle acesso abrangente.

- ASSA ABLOY: Especializada em fechaduras eletrônicas e sistemas de controle de acesso, é uma escolha popular para ambientes corporativos e residenciais.

Critérios para Escolher o Melhor Modelo

Ao escolher um sistema de Controle de Acesso, é importante considerar alguns critérios para garantir que ele atenda às suas necessidades:

- Escalabilidade: O sistema deve ser capaz de crescer com sua organização, permitindo a adição de novos usuários e áreas de acesso sem complicações.

- Facilidade de Integração: Verifique se o sistema pode ser facilmente integrado aos seus sistemas de TI existentes, como diretórios de usuários e plataformas de autenticação.

- Suporte e Manutenção: Escolha um fornecedor que ofereça suporte técnico confiável e opções de manutenção para garantir que o sistema funcione sem problemas.

- Custo-Benefício: Avalie o custo total do sistema em relação aos benefícios que ele oferece, garantindo que você obtenha o melhor retorno sobre o investimento.

Com essas informações, você está pronto para tomar uma decisão informada sobre onde comprar os melhores modelos de Controle de Acesso.

Lembre-se de que a escolha do sistema certo não apenas protege suas informações, mas também melhora a eficiência e a segurança da sua organização.

Ao investir em um sistema de controle acesso de qualidade, você está garantindo um ambiente mais seguro e produtivo para todos.

Perguntas Frequentes sobre Controle de Acesso

Qual é a diferença entre controle de acesso físico e lógico?

- Controle de Acesso Físico: Limita a entrada em locais como prédios, salas ou áreas restritas, utilizando dispositivos como catracas, portas eletrônicas e leitores de cartão.

- Controle de Acesso Lógico: Restringe o acesso a sistemas e dados digitais, garantindo que somente usuários autorizados possam acessar informações e aplicações importantes.

Como escolher o melhor sistema de controle de acesso para minha empresa?

Ao selecionar um sistema, leve em conta:

- Tamanho da empresa: Soluções escaláveis conforme o crescimento.

- Nível de segurança necessário: Avalie a criticidade das áreas a serem protegidas.

- Integração com sistemas existentes: Verifique a compatibilidade com sua infraestrutura atual.

- Suporte técnico: Prefira fornecedores que ofereçam atendimento especializado e ágil.

É possível integrar diferentes métodos de identificação em um único sistema?

Sim. Muitos sistemas modernos combinam métodos como biometria, cartões de acesso e senhas, implementando autenticação multifator para aumentar a segurança.

Resolvendo Dúvidas Frequentes

O que fazer se um cartão de acesso for perdido?

- Desative o cartão imediatamente: Assim, você evita acessos não autorizados.

- Emissão de um novo cartão: Providencie rapidamente um substituto para o usuário afetado.

Como lidar com falhas no sistema de controle de acesso?

- Plano de contingência: Mantenha registros manuais de entrada e saída para momentos de falha.

- Suporte técnico: Entre em contato imediatamente com a assistência técnica para resolver o problema.

É necessário treinar os funcionários sobre o uso do sistema?

Sim. Um treinamento adequado é fundamental para:

- Garantir o uso correto do sistema.

- Enfatizar a importância das políticas de segurança.

- Evitar erros que possam comprometer a integridade do controle de acesso.

Outras Perguntas Frequentes

O que é controle de acesso?

Controle de acesso é um sistema que administra quem pode entrar ou sair de um local específico, seja ele físico ou digital.

Ele utiliza tecnologias como cartões magnéticos, biometria ou senhas para garantir que somente pessoas autorizadas tenham acesso às áreas restritas, aumentando a segurança e a eficiência operacional.

Como funciona um sistema de controle de acesso?

O sistema opera através da identificação e autenticação dos usuários. Ao tentar acessar uma área controlada:

- Verificação das credenciais: O sistema confere se o cartão, a impressão digital ou a senha correspondem aos dados cadastrados.

- Concessão ou negação de acesso: Se as credenciais forem válidas, o acesso é permitido; caso contrário, é bloqueado.

Quais são os tipos de controle de acesso disponíveis?

Os principais tipos incluem:

- Controle de acesso físico: Utilizado em ambientes com restrição de acesso a espaços físicos.

- Controle de acesso lógico: Focado na proteção de sistemas de TI e dados.

- Sistemas baseados em biometria, cartões de proximidade e senhas: Cada um apresenta vantagens específicas e pode ser adaptado conforme a necessidade.

Onde posso comprar os melhores modelos de controle de acesso?

Procure lojas especializadas em segurança eletrônica, tanto físicas quanto online. Ao escolher, considere:

- Reputação do fornecedor: Avalie as avaliações e feedbacks de outros clientes.

- Compatibilidade com suas necessidades: Compare os diferentes modelos e verifique se eles atendem às suas exigências específicas.

Quais são os benefícios de implementar um controle de acesso?

A implementação traz diversos benefícios, como:

- Aumento da segurança: Reduz riscos de intrusão e acessos não autorizados.

- Proteção de informações sensíveis: Garante que dados importantes permaneçam acessíveis apenas para pessoas autorizadas.

- Melhor gerenciamento de acesso: Organiza e controla o fluxo de entrada e saída, aumentando a eficiência operacional.

Como escolher o sistema de controle de acesso ideal para minha empresa?

Considere os seguintes pontos:

- Tamanho do local e número de usuários: Dimensione a solução conforme a demanda.

- Nível de segurança exigido: Avalie a criticidade das áreas a serem protegidas.

- Custo-benefício e integração: Busque um sistema que se integre bem com as tecnologias já utilizadas.

- Consultoria especializada: Se necessário, consulte um especialista para identificar a solução mais adequada.

Ao compreender esses aspectos, você estará mais preparado para implementar um sistema de controle de acesso eficaz, garantindo a proteção de sua organização e a gestão segura dos acessos.

Esteja sempre atento às inovações e atualizações nesse campo, pois a segurança é um processo contínuo que deve evoluir juntamente com as necessidades e desafios do seu negócio.

Edimilson Santos

Formado em Redes de Computadores pela Univo e em Elétrica pelo SENAI Ary Torres. Com mais de 10 anos de experiência em CFTV, sou casado, pai de dois filhos e apaixonado por tecnologia. Aqui no Guia de CFTV, publico comparativos, análises e reviews completos para ajudar você a escolher os melhores equipamentos de segurança para sua casa ou empresa, com clareza, confiança e sem enrolação.

Conteúdo Relacionado

Robô Aspirador WAP W90 Preto 30W: Vale a Pena? [Análise Completa 2025]

13/09/2025

Novo ATTIV SENO 1800VA chega com software de monitoramento, proteção avançada e conector SB 50 para bateria externa

16/08/2025

Essa câmera com vídeochamada virou tendência no monitoramento de idosos à distância

16/08/2025

TP-Link Tapo C500 tem visão 360º e já é destaque entre as câmeras mais vendidas

14/08/2025

TP-Link Tapo C200 já tem mais de 137 mil avaliações e lidera entre as mais vendidas da Amazon

14/08/2025

Video porteiro Allo WT7 chama atenção por permitir abrir e fechar portas pelo celular de qualquer lugar

12/08/2025

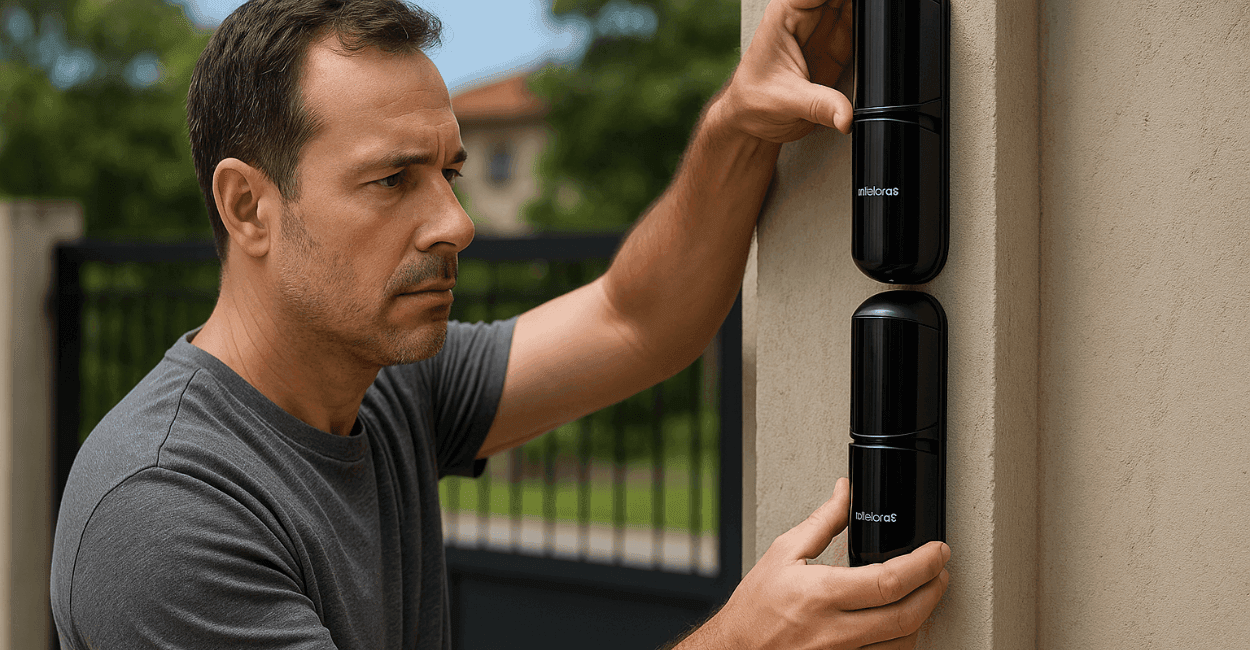

Intelbras lança IVA 8040 AT: sensor de barreira sem fio com alcance de 1 km para segurança externa

12/08/2025

Descubra Agora o Melhor Kit para Começar Sua Casa Inteligente em 2025 — Iniciantes Podem Economizar Muito Gastando Pouco!

11/08/2025

8 Melhores Centrais de Cerca Elétrica [Proteção Máxima + Custo-Benefício]

10/08/2025

Dia dos Pais 2025: As 7 melhores Alexas para presentear com entrega rápida

09/08/2025